Tấn Công Ddos thông qua Memcached!

30/09/2019Ddos memcached là cuộc tấn công mạng mà hacker cố gắng làm quá tải tài nguyên của bạn. Kẻ tấn công gửi một lượng lớn yêu cầu giả mạo đến các máy chủ memcached có lỗ hổng, thông qua giao thức UDP. Khi nạn nhân bị tấn công đến lúc cạn kiệt tài nguyên mạng. Các yêu cầu mới được gửi vào và luồng traffic thông thường cũng không thể kết nối được tới internet, kết quả là dẫn đến từ chối dịch vụ.

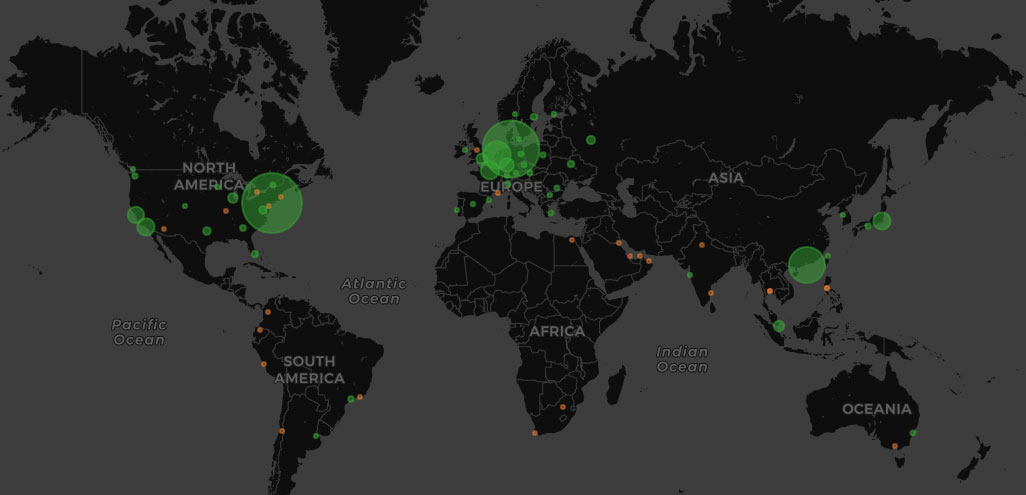

Sơ đồ tấn công ddos từ 165 DC của hệ thống cloud.

1. Tấn công memcached bằng cách nào?

Giống như các cuộc tấn công DDOS amplification khác như là NTP amplification hay DNS amplification. Kẻ tấn công gửi các gói tin giả mạo đến máy chủ bị dính lỗ hổng. Sau đó các máy chủ này sẽ gửi phản hồi với lượng traffic lớn hơn so với bình thường.

Tấn công memcached sẽ tương tự như bạn gọi điện thoại đến nhà hàng. Và bạn nói “Cho tôi mỗi thứ một phần, gọi lại cho tôi và đọc những món tôi đã gọi”. Khi nhân viên nhà hàng hỏi đến số điện thoại mà họ sẽ liên lạc lại cho bạn ,thông qua số điện thoại của nạn nhân. Nạn nhân sẽ nhận được cuộc gọi với lượng lớn thông tin mà họ không yêu cầu.

Cách thức tấn công này hoạt động được là vì memcached có cho phép sử dụng giao thức UDP. UDP là giao thức mạng cho phép gửi dữ liệu mà không cần các bước xác nhận. Từ đó 2 bên đồng ý trao đổi thông tin với nhau. UDP được tận dụng vì máy bị tấn công không bao giờ được hỏi rằng họ có muốn nhận thông tin hay không. Cho phép lượng lớn dữ liệu đi vào mà không cần sự cho phép.

Tấn công bằng memcached diễn ra thông qua 4 bước:

- Kẻ tấn công cấy lượng lớn dữ liệu lên máy chủ memcached có lỗ hổng

- Tiếp theo kẻ tấn công giả mạo gói tin HTTP GET với IP của nạn nhân

- Máy chủ memcached có lỗ hổng nhận được yêu cầu và phản hồi đến IP của nạn nhân

- Nạn nhân nhận được một lượng dữ liệu khổng lồ từ memcached server. Không xử lý nổi các gói dữ liệu này dẫn đến quá tải và từ chối dịch vụ

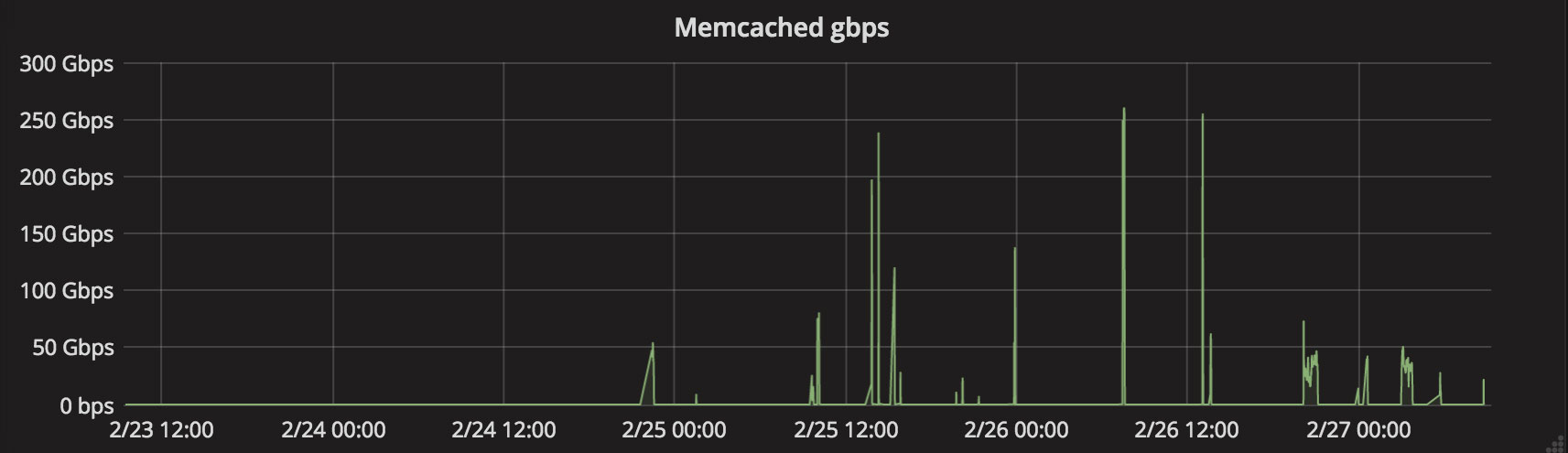

Dữ liệu 260 GB tấn công bằng ddos memcached

2. Tấn công bằng memcached lớn cỡ nào?

Yếu tố khuếch đại của loại tấn công này thực sự đáng kính ngạc, Thuê máy chủ VNSO đã ghi nhận cuộc tấn công được khuếch đại lên đến 51200 lần. Điều này có nghĩa rằng với request 15bytes có thể gửi phản hồi tới 750kB. Việc có một hệ số khuếch đại lớn như vậy kết hợp với các gói thuê máy chủ dễ bị tấn công khiến ddos memcached trở thành công cụ chính cho kẻ tấn công tìm kiếm và thực hiện các cuộc tấn công DDOS.

3. Làm gì để giảm thiểu rủi ro từ việc bị tấn công bằng memcached?

- Tắt UDP. Đối với các memcached server chắc chắn rằng bạn đã tắt giao thức UDP. Nếu bạn không sử dụng chúng mặc định, memcached bật giao thức UDP.

- Dựng tường lửa cho máy chủ memcached: Bằng cách dựng tường lửa quản trị viên có thể bật giao thức UDP cho memcached trong trường hợp cần thiết mà không bị khai thác.

- Phòng chống giả mạo IP: Chừng nào việc giả mạo IP còn có thể thực hiện thì DDoS còn có thể sử dụng các lỗ hổng để gửi trực tiếp traffic đến mạng của nạn nhân. Việc phòng chống giả mạo IP là một giải pháp mà quản trị viên hệ thống không thể thực hiện được. Việc này cần nhờ đến các nhà cung cấp dịch vụ mạng (ISP) lọc. Đồng thời chặn các gói tin có địa chỉ nguồn bên ngoài mạng. Nói cách khác các ISP phải lọc và chặn các gói tin rời khỏi mạng của họ phải có IP nằm trong mạng của họ.

- Phát triển ứng dụng làm giảm phản hồi UDP: Một cách khác để loại bỏ các cuộc tấn công khuếch đại gói tin là loại bỏ hệ số khuếch đại gói tin đi từ gói tin nhận được.

- Lựa chọn gói Thuê Máy Chủ phù hợp.