Tấn Công Low and Slow Ddos Là Gì?

01/10/20191. Cuộc tấn công low and slow là gì?

Cuộc tấn công Low and Slow là một kiểu tấn công DoS hoặc DDoS dựa trên 1 luồng lưu lượng nhỏ rất chậm. Nhắm tới tài nguyên ứng dụng hoặc server mục tiêu. Khác với cuộc tấn công brute-force truyền thống, các cuộc tấn công low anh slow cần rất ít băng thông và có thể khó giảm thiểu. Do chúng tạo ra lưu lượng rất khó phân biệt với lưu lượng thông thường. Bởi vì họ không cần nhiều tài nguyên để thực hiện. Các cuộc tấn công low anh slow có thể được khởi chạy thành công bằng một máy tính duy nhất. Hai trong số các công cụ phổ biến nhất để bắt đầu một cuộc tấn công low and slow được gọi là Slowloris và R.U.D.Y.

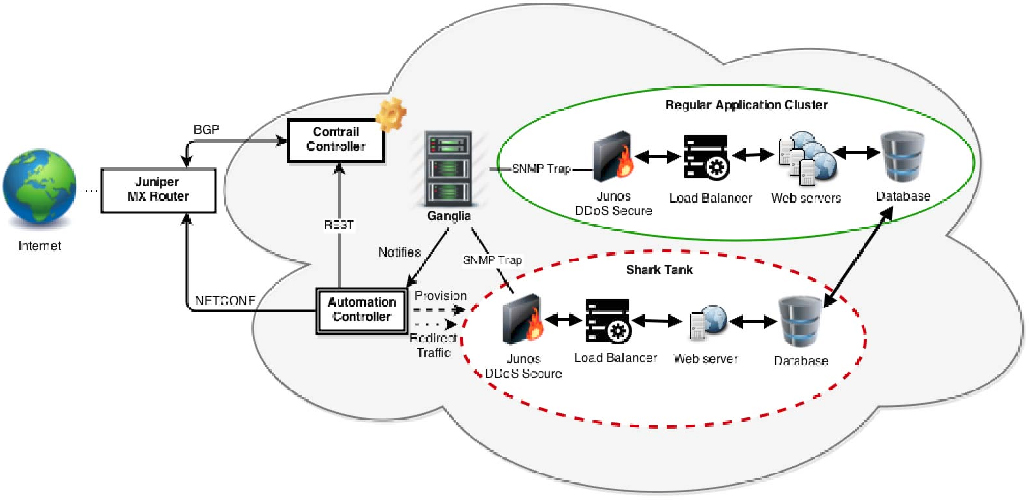

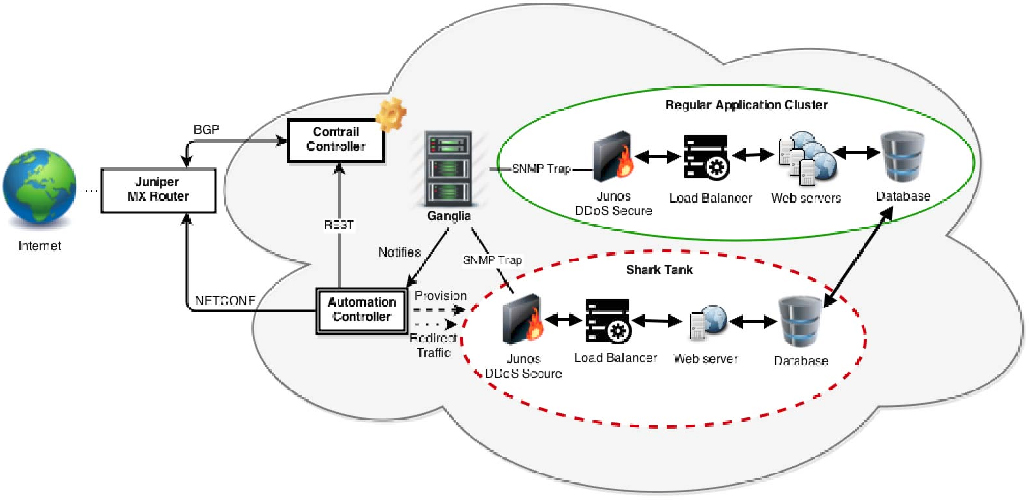

low and slow ddos

2. Làm thế nào thực hiện cuộc tấn công low anh slow?

Các cuộc tấn công low and slow nhắm vào các máy chủ web dựa trên thread đang chạy. Mục đích buộc mọi Thread với yêu cầu làm chậm, do đó ngăn client truy cập dịch vụ. Điều này được thực hiện bằng cách truyền dữ liệu rất low nhưng chỉ đủ nhanh để ngăn server hết thời gian.

Hãy nghĩ về một cây cầu 4 làn với một trạm thu phí cho mỗi làn. Các tài xế kéo lên trạm thu phí, giao vé qua trạm hoặc một số tiền. Sau đó lái xe qua cầu, mở làn đường cho tài xế tiếp theo. Bây giờ hãy tưởng tượng bốn tài xế xuất hiện cùng một lúc và chiếm giữ mọi làn đường mở trong khi họ đưa từng đồng xu. Chậm rãi cho người điều khiển thu phí, mỗi lần một đồng xu. Làm tắc nghẽn tất cả các làn đường có sẵn trong nhiều giờ và ngăn các tài xế khác đi qua. Kịch bản cực kỳ khó chịu này rất giống với cách một cuộc tấn công low and slow.

Kẻ tấn công có thể sử dụng các tiêu đề HTTP. Yêu cầu bài đăng HTTP hoặc lưu lượng TCP để thực hiện các cuộc tấn công. Dưới đây là 3 ví dụ tấn công phổ biến:

- Công cụ Slowloris kết nối với server và sau đó từ từ gửi các tiêu đề HTTP trước một phần. Điều này làm cho server giữ kết nối mở để nó có thể nhận phần còn lại của các tiêu đề HTTP.

- Một công cụ khác có tên R.U.D.Y. (R-U-DEAD-YET?). Tạo yêu cầu bài đăng HTTP để điền vào các trường mẫu. Nó cho các server biết có bao nhiêu dữ liệu mong đợi, nhưng sau đó sẽ gửi dữ liệu đó rất chậm. Server giữ kết nối mở vì dự đoán sẽ có nhiều dữ liệu hơn.

- Một loại tấn công low and slow khác là tấn công Sockstress. Khai thác lỗ hổng handshake trong 3 chiều TCP / IP, tạo ra kết nối không xác định.

3. Làm thế nào để ngăn chặn tấn công low and slow?

Các kỹ thuật phát hiện tốc độ được sử dụng để ngăn chặn tấn công DDoS truyền thống. Nó thực sự đã thành công trong một cuộc tấn công low and slow. Một cách để giảm thiểu cuộc tấn công này là nâng cấp tính khả dụng server của bạn. Server duy trì càng nhiều kết nối thì việc tấn công làm tắc nghẽn server sẽ càng khó khăn hơn. Với cách tiếp cận này kẻ tấn công có thể cố gắng mở rộng quy mô tấn công của chúng để phản hồi tính khả dụng của server của bạn. Một giải pháp khác là bảo vệ dựa trên proxy ngược. Sẽ giảm thiểu các cuộc tấn công trước khi chúng đến server chính của bạn.