Tấn công HTTP FLood? HTTP Flood có thể áp đảo server một cách nhanh chóng!

15/11/2019Tấn công HTTP flood là một loại tấn công từ chối dịch vụ phân tán thể tích (DDoS). Được thiết kế để áp đảo một server mục tiêu với các yêu cầu HTTP.

1. Cuộc tấn công HTTP flood DDoS là gì ?

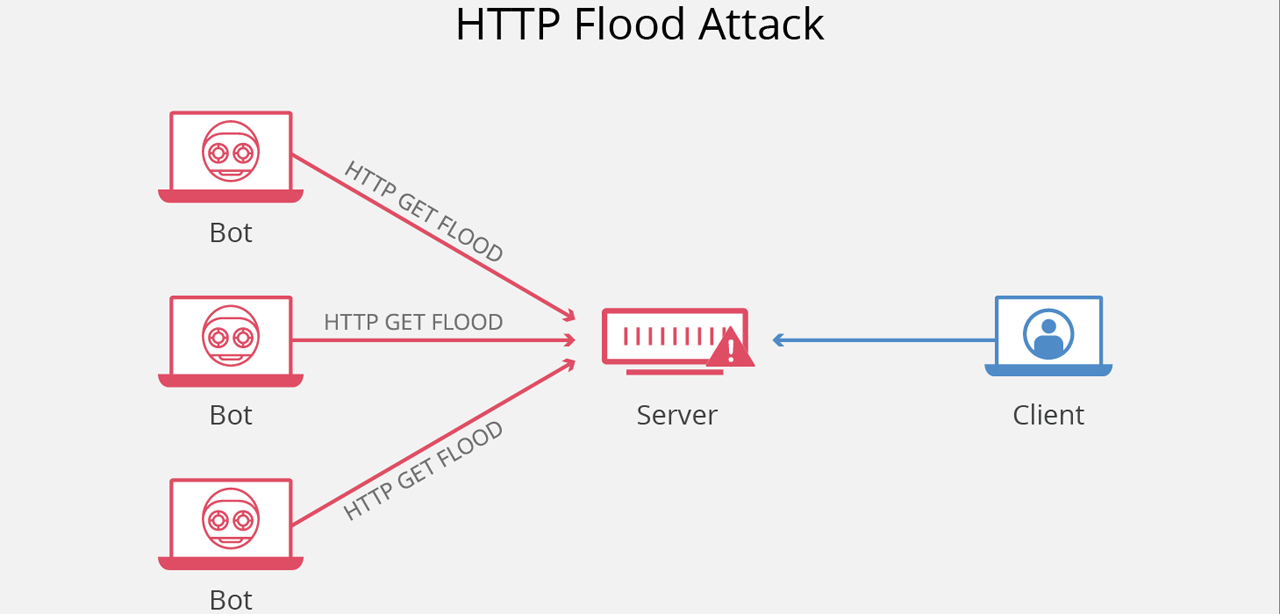

Tấn công HTTP flood là một loại tấn công từ chối dịch vụ phân tán (DDoS). Được thiết kế để áp đảo server mục tiêu với các yêu cầu HTTP. Khi mục tiêu đã bão hòa với các yêu cầu và không thể đáp ứng lưu lượng truy cập thông thường. Việc từ chối dịch vụ sẽ xảy ra đối với các yêu cầu bổ sung từ người dùng thực tế.

2. Làm thế nào để một cuộc tấn công HTTP flood hoạt động?

Các cuộc tấn công HTTP flood là một loại tấn công lớp “layer 7”. “layer 7” là ứng dụng của mô hình OSI và đề cập đến các giao thức internet như HTTP. HTTP là cơ sở của các yêu cầu internet dựa trên trình duyệt. Thường được sử dụng để tải các trang web hoặc gửi nội dung biểu mẫu qua Internet. Giảm thiểu các cuộc tấn công layer ứng dụng đặc biệt phức tạp. Bởi vì lưu lượng độc hại rất khó phân biệt với lưu lượng thông thường.

Để đạt được hiệu quả tối đa, các tác nhân độc hại thường sử dụng hoặc tạo ra các botnet để tối đa hóa tác động của cuộc tấn công của họ. Bằng cách sử dụng nhiều thiết bị bị nhiễm phần mềm độc hại. Kẻ tấn công có thể tận dụng những nổ lực của chúng tung ra một khối lưu lượng tấn công lớn hơn.

Có hai loại tấn công HTTP flood

Tấn công HTTP GET

Hình thức tấn công này, nhiều máy tính hoặc thiết bị khác phối hợp để gửi nhiều yêu cầu cho hình ảnh, tệp hoặc một số dữ liệu khác từ server mục tiêu. Khi mục tiêu bị quá tải (ngập) trong các yêu cầu và phản hồi đến, việc từ chối dịch vụ sẽ xảy ra đối với các yêu cầu bổ sung từ các nguồn lưu lượng hợp pháp.

Tấn công POST HTTP

Thông thường khi một biểu mẫu được gửi trên một trang web, server phải xử lý yêu cầu đến và đẩy dữ liệu vào một layer liên tục, thường là cơ sở dữ liệu. Quá trình xử lý dữ liệu biểu mẫu và chạy các lệnh cơ sở dữ liệu cần thiết là tương đối nhiều so với lượng sức mạnh xử lý và băng thông cần thiết để gửi yêu cầu POST. Cuộc tấn công này sử dụng sự chênh lệch về mức tiêu thụ tài nguyên tương đối, bằng cách gửi trực tiếp nhiều yêu cầu bài đến máy chủ được nhắm mục tiêu cho đến khi dung lượng của nó bị bão hòa và xảy ra sự từ chối dịch vụ.

3. Làm thế nào HTTP flood có thể được giảm nhẹ?

Như đã đề cập trước đó, giảm nhẹ các cuộc tấn công layer 7 rất phức tạp. Một phương pháp là thực hiện một thách thức đối với máy yêu cầu để kiểm tra xem đó có phải là bot hay không. Giống thử nghiệm Captcha thường được tìm thấy khi tạo tài khoản trực tuyến. Bằng cách đưa ra một yêu cầu như thách thức tính toán JavaScript. Nhiều cuộc tấn công có thể được giảm nhẹ.

Các cách khác để ngăn chặn HTTP flood bao gồm sử dụng tường lửa ứng dụng web (WAF). Quản lý IP cơ sở dữ liệu uy tín để theo dõi, chọn lọc chặn các lưu lượng độc hại. Đồng thời được phân tích nhanh chóng bởi các kỹ sư. Có lợi thế về quy mô với hơn 20 triệu tài sản Internet. Cho phép Cloudflare khả năng phân tích lưu lượng truy cập từ nhiều nguồn khác nhau. Giảm thiểu các cuộc tấn công tiềm năng bằng các quy tắc WAF được cập nhật nhanh chóng. Các chiến lược giảm thiểu khác để loại bỏ lưu lượng DDoS của layer ứng dụng.