DNS Flood là gì? Tấn công DNS Flood DDoS

15/11/2019Một cuộc tấn công nhằm quá tải và áp đảo máy chủ DNS mục tiêu

Tấn công DNS Flood là cái gì?

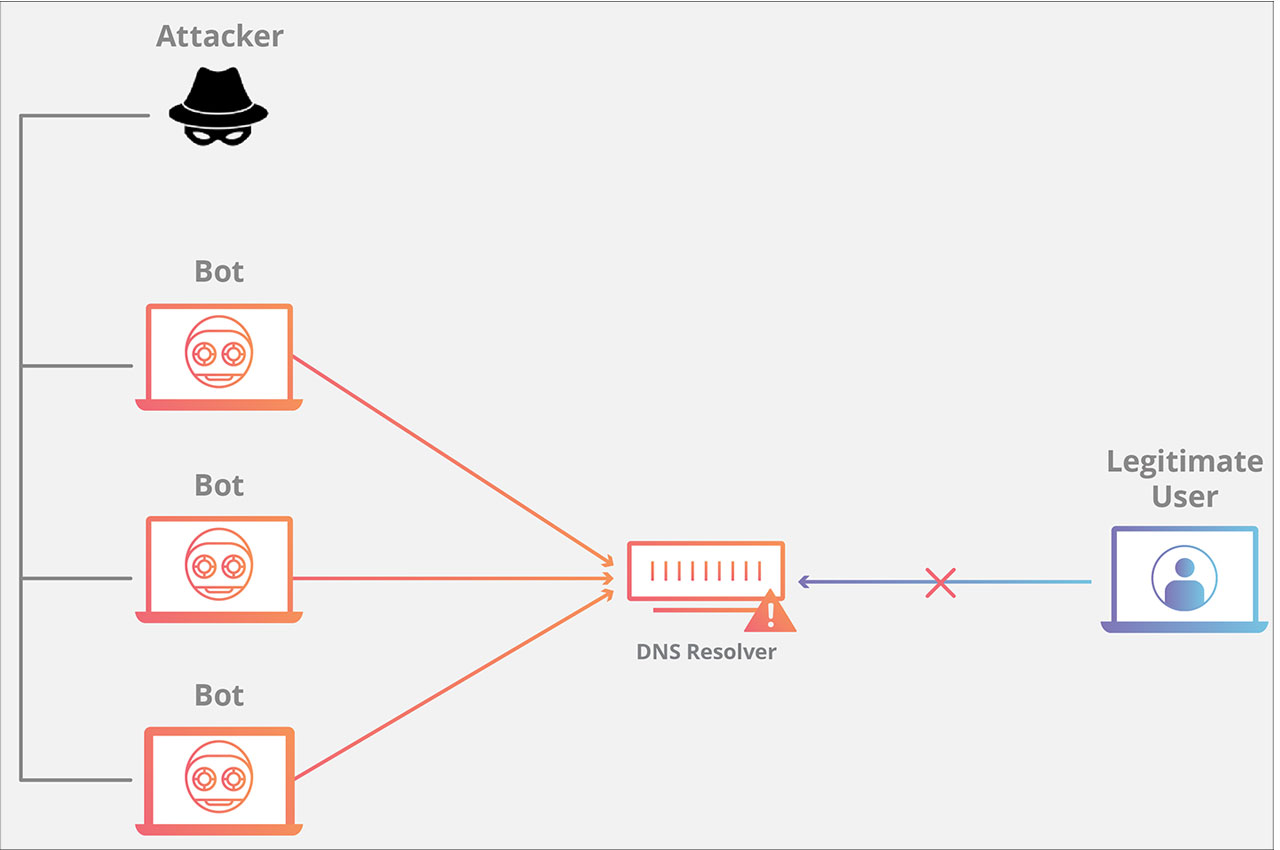

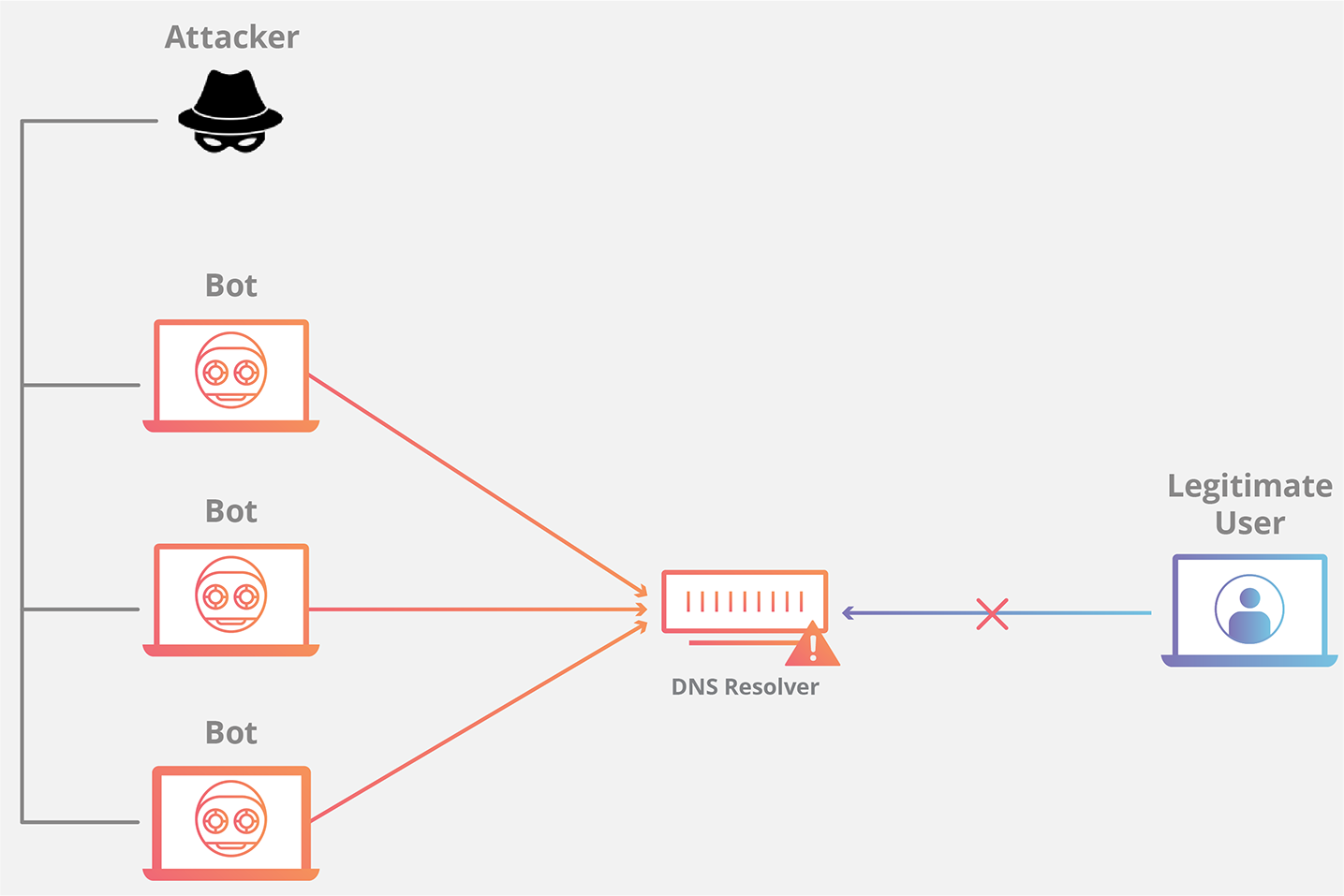

DNS là các “danh bạ” điện tử của Internet. Chúng là con đường thông qua đó các thiết bị Internet có thể tra cứu các máy chủ web. Cụ thể Internet.DNS flood là một kiểu tấn công từ chối dịch vụ phân tán (DDoS). Trong đó, kẻ tấn công quá tải máy chủ DNS của một tên miền cụ thể. Mục đích là làm phá vỡ độ phân giải DNS cho miền đó. Nếu người dùng không thể tìm thấy trong “danh bạ”. Nó không thể tra cứu địa chỉ để thực hiện cuộc gọi cho một tài nguyên cụ thể. Bằng cách phá vỡ phân giải DNS, cuộc tấn công DNS flood sẽ làm tổn hại đến khả năng đáp ứng lưu lượng truy cập hợp pháp của trang website, API hoặc ứng dụng web. Các cuộc tấn công DNS flood có thể khó phân biệt với lưu lượng truy cập lớn thông thường. Bởi lưu lượng lớn truy cập thường đến từ vô số vị trí. Truy vấn các hồ sơ thực trên miền, bắt chước lưu lượng truy cập hợp pháp.

Làm thế nào để một cuộc tấn công DNS flood hoạt động?

Chức năng của DNS được dịch từ cái tên dễ nhớ (ví dụ example.com). Địa chỉ khó nhớ của các web servers (ví dụ 192.168.0.1). Do đó, việc tấn công thành công cơ sở hạ tầng DNS khiến hầu hết mọi người không thể sử dụng Internet. Các cuộc tấn công DNS flood tạo thành một loại tấn công dựa trên DNS tương đối mới. Với sự gia tăng của các botnet Internet of Things (IoT) khiến băng thông cao trông như Mirai. Các cuộc tấn công DNS Flood sử dụng các kết nối băng thông cao của camera IP. Ngoài ra thêm các đầu ghi DVR và các thiết bị IoT khác. Trực tiếp áp đảo các servers DNS của các nhà cung cấp lớn. Khối lượng yêu cầu từ các thiết bị IoT áp đảo các dịch vụ của nhà cung cấp DNS. Ngăn người dùng hợp pháp truy cập vào server DNS của nhà cung cấp.

Các cuộc tấn công DNS flood khác với các cuộc tấn công khuếch đại DNS. Không giống như cuộc tấn công DNS flood. Các cuộc tấn công khuếch đại DNS phản ánh và khuếch đại lưu lượng ra khỏi các servers DNS không bảo mật. Mục đích che giấu nguồn gốc của cuộc tấn công và tăng hiệu quả của nó. Các cuộc tấn công khuếch đại DNS sử dụng các thiết bị có kết nối băng thông nhỏ hơn. Thực hiện nhiều yêu cầu đến các servers DNS không bảo mật.

Các thiết bị thực hiện nhiều yêu cầu nhỏ đối với các bản ghi DNS rất lớn. Nhưng khi thực hiện các yêu cầu, kẻ tấn công giả mạo địa chỉ phản hồi là địa chỉ của nạn nhân dự định. Việc khuếch đại cho phép kẻ tấn công lấy ra các mục tiêu lớn hơn.

Làm thế nào để giảm nhẹ cuộc tấn công DNS Flood?

DNS floods thể hiện sự thay đổi từ các phương thức tấn công dựa trên khuếch đại truyền thống. Với các băng thông botnet cao có thể truy cập dễ dàng. Bây giờ, kẻ tấn công đặt ra mục tiêu tổ chức lớn hơn. Cho đến khi các thiết bị IoT bị xâm nhập có thể được cập nhật hoặc thay thế. Cách duy nhất để chống lại các loại tấn công này là sử dụng hệ thống DNS lớn, phân tán cao. Có thể giám sát, hấp thụ và chặn lưu lượng tấn công trong thời gian hiện tại.